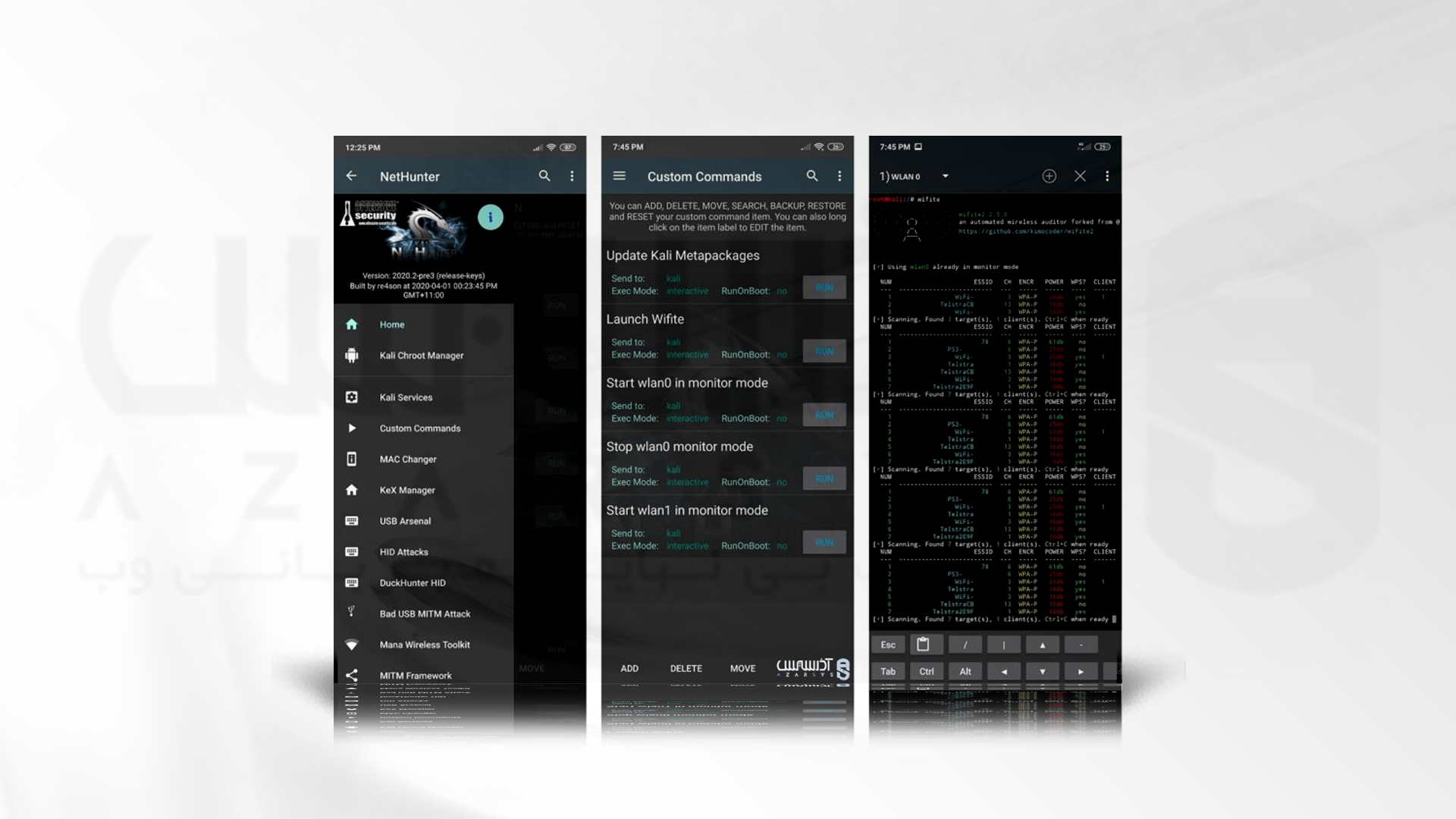

ما در این مقاله جدید از آذرسیس می خواهیم درباره پلتفرم Nethunter و نحوه استفاده از آن در کالی لینوکس صحبت کنیم، همچنین روش های تبدیل یک دستگاه اندرویدی به سیستم کالی لینوکس را مورد بررسی قرار خواهیم داد… اما پیش از آن باید بدانیم که Nethunter چیست و به چه درد ما می خورد؟! Nethunter اولین پلتفرم و پروژه متن باز، تست نفوذ اندروید برای دستگاه های اندرویدی است که توسعه دهندگان وب سایت ها می توانند به وسیله این پلتفرم آزادانه و بدون نقض حق چاپ یا هرگونه تهدید دیگر به راحتی فعالیت کنند. این پروژه به دستگاه های اندرویدی پشتیبانی شده اجازه می دهد تا به ابزار های کالی لینوکس دسترسی داشته باشند و عمل تست نفوذ را برای ما ممکن سازند. در ادامه…

بررسی ویژگی های Nethunter و انواع حملات این پلتفرم

علاوه بر مواردی که در ابتدای این عنوان برای شما آورده شد، می توانید ویژگی های ذکر شده در ادامه مطلب را به ترتیب بخوانید حتماً که در انتخاب شما برای نصب کردن و یا نکردن بسیار تاثیر گذار خواهد بود:

- Searchsploit

برای کاربر این امکان را فراهم می کند تا به سرعت برای اکسپلویت ها، از پایگاه داده اکسپلویت جستجو دلخواه خود را انجام دهد.

- اسکن NMAP

دارای رابط اسکن NMAP می باشد.

- DuckHunter HID

حملات HID را به سبک Rubber Ducky انجام می دهد.

- Mac Changer

به کاربر اجازه می دهد تا آدرس مک وای فای را تغییر دهد (البته همه دستگاه ها از این ویژگی پشتیبانی نمی کنند).

- Home Screen

این پنل یک پنل اطلاعات عمومی، وضعیت دستگاه HID همچنین وضعیت رابط شبکه است.

- سرویس های کالی

امکان شروع و توقف سرویس های Chroot شده را در حالی که برای کاربر امکان فعال یا غیرفعال کردن سرویس ها در زمان بوت وجود دارد را فراهم می کند.

- Metasploit Payload Generator

محموله های متاسپلویت را در حین حالت پرواز تولید می کند.

- حمله Badusb MITM

فعال کردن این حالت، دستگاه را با کابل Usb Otg به یک رابط شبکه تبدیل می کند تا به رایانه مورد نظر تبدیل شود، این کار تمام ترافیک رایانه را از طریق دستگاه Nethunter تحت فشار قرار می دهد.

- Kex Manager

به کمک کالی Chroot جلسه VNC را فوراً راه اندازی می کند.

- Custom Commands

به کاربران اجازه می دهد تا توابع و دستورات سفارشی خود را به Launcher اضافه کنند.

- Kali Chroot Manager

نصبیات Meta-Package ،Chroot را مدیریت می کند.

- چارچوب MITM

باینری های Backdoor را به فایل های اجرایی که در همان لحظه دانلود می شوند را تزریق می کند.

- Usb Arsenal

تمام ابزار های پیکربندی Usb را کنترل می کند.

- Mana Wireless Toolkit

امکان راه اندازی AP مخرب را فقط با یک کلیک فراهم می کند.

- حملات HID

بسیاری از حملات HID مانند سبک Teensy را انجام می دهد.

پیش نیازهای نصب Nethunter در کالی لینوکس

- برای نصب این ابزار، باید یک گوشی اندروید Unroot داشته باشیم، اما برای کار کردن نیازی به روت ندارد.

- دومین چیزی که برای نصب نیاز داریم اتصال به شبکه اینترنت است.

آموزش نحوه نصب Nethunter در کالی لینوکس

برای شروع آموزش نحوه نصب پلتفرم Nethunter، ابتدا باید اپلیکیشن Nethunter را از این لینک دانلود کنیم:

پس از نصب Store باید مواردی مانند صفحه کلید هکرها، کلاینت Nethunter Kex و Termux را نصب کنیم، هنگام نصب Termux ممکن است به مشکل بر بخوریم زیرا گزینه نصب ظاهر نمی شود.

در این صورت باید این مورد را نادیده گرفت، سپس دکمه Enter را فشار دهیم، اکنون می توانیم دستور زیر را برای شروع نصب در اپلیکیشن Termux تایپ کنیم:

termux-setup-storage pkg install wget wget -O install-nethunter-termux https://offs.ec/2MceZWr chmod +x install-nethunter-termux

و به این صورت است که عملیات نصب را انجام داده ایم.

نحوه استفاده از Nathunter در کالی لینوکس

پس از باز کردن اپلیکیشن Termux، می توانیم با یکی از روش های پیشنهادی در این بخش برای نحوه استفاده کردن از نصب خود اقدام کنیم، اگر برنامه Kex در پس زمینه شما اجرا می شود ولی رمز عبور ندارد.

پس باید دوباره Kex را باز کرده و رمز عبور لازم را وارد کنید، این کار را می توانید با استفاده از دستور زیر انجام دهید:

fg <job id>

این عملکرد را می توان با زدن کلیدهای Ctrl+Z به حالت اول برگرداند:

bg <job id>

نکته!

1- اگر بخواهیم دوباره از قابلیت Kex استفاده کنیم، باید کلاینت Kex را راه اندازی کنیم، پس برای این کار باید رمز عبور خود را وارد کرده و دکمه اتصال را بزنید.

2- همچنین می توانید تنظیمات موجود را برای بررسی بهتر و مناسب سفارشی سازی کنید که با زدن گزینه Advance Setting می توانیم این کار را انجام دهیم.

3- برای عملکرد بهتر کالی لینوکس می توانید نکات زیر را اعمال نمایید، اگر فضای ذخیره سازی کافی در گوشی اندروید خود داشته باشید می توانید Apt را برای نصب Kali Linux در نسخه کامل اجرا کنید.

4- پس از نصب کامل کالی لینوکس باید یک آپدیت Apt اجرا شود، می توانید Chromium را نصب کنید زیرا دستگاه های بدون روت از فایرفاکس پشتیبانی نمی کنند.

5- با کلیک بر روی منوی برنامه می توان برنامه را ویرایش کرد، تمام ابزارهای تست نفوذ روی دستگاه های اندرویدی Unroot کار نمی کنند. این موضوع درباره ابزارها نیز صدق می کند.

اکنون دستور زیر را در Termux برای بکاپ گیری به طور منظم استفاده می کنیم:

tar -cjf kali-arm64.tar.xz kali-arm64 && mv kali-arm64.tar.xz

آذرسیس با استفاده از به روز ترین ویژگی های سرور اختصاصی، امنیت، قدرت و کیفیت خدمات رسانی شما به جامعه هدف تان را تضمین می کند، برای کسب اطلاعات بیشتر و دریافت مشاوره تخصصی رایگان به وب سایت رسمی آذرسیس سر بزنید.

سخن آخر

هک اخلاقی را می توان به راحتی و با نمایش دادن نمونه هایی از کالی لینوکس و یک ابزار کاربردی به نام Nethunter، از طریق تلفن همراه انجام داد. این مقاله یک راهنمای آموزشی درباره نصب و استفاده Nethunter در کالی لینوکس بود که امیدوارم از مطالعه آن نهایت لذت را برده باشید، در صورتی که ایرادی در هر یک از مراحل بالا برای تان پیش آمد می توانید با ارسال سوال خود به صورت 24 ساعته با کارشناسان فنی در ارتباط باشید. از اینکه ما را همراهی کردید بسیار متشکریم، برای حمایت و آشنایی بیشتر با نحوه ارائه خدمات آذرسیس می توانید به فضاهای مجازی اینستاگرام، توییتر، یوتیوب و … مراجعه کنید.