در کل، اگر دنبال یه فایروال سبک، مطمئن و قابل انعطاف هستی، UFW روی Debian انتخاب خیلی خوبیه. با فعال سازی و تنظیم درستش، یه قدم جدی برای امن تر کردن سرورت بر می داری و خیالت از خیلی از حملات راحت تر میشه.

آموزش نصب و پیکربندی فایروال UFW در دبیان

تیم محتوا

مدت زمان مطالعه : 9 دقیقه

مدت زمان مطالعه : 9 دقیقه  0 کامنت

0 کامنت ۱۴۰۴/۰۹/۱۴

اگه با سرورهای لینوکسی کار می کنی، یکی از اولین کارهایی که باید انجام بدی، بالا بردن امنیت سیستمه. توی دنیای دبیان، یکی از ساده ترین و در عین حال کاربردی ترین ابزارها برای این کار، فایروال UFW هست. UFW بهت کمک می کنه بدون پیچیدگی های iptables، خیلی راحت تعیین کنی چه ترافیکی وارد یا خارج بشه و چه پورت هایی باز بمونن.

در این آموزش قراره یاد بگیری چطور UFW رو روی Debian نصب، فعال و برای نیازهای سرورت پیکربندی کنی. طوری که حتی اگه اولین بارته با فایروال کار می کنی باز هم بتونی همه چیز رو بدون دردسر راه بندازی!!!

فایروال UFW چیست و چرا باید در Debian از آن استفاده کنیم؟

فایروال یکی از مهم ترین ابزارهای امنیتی هر سرور لینوکسیه و بدون داشتن یک فایروال درست و حسابی، عملاً در رو برای هر نوع حمله و دسترسی غیرمجاز باز گذاشتی. اینجاست که UFW (Uncomplicated Firewall) وارد میشه؛ یه ابزار ساده، سریع و فوق العاده کاربردی برای مدیریت قوانین فایروال.

مزایای UFW نسبت به iptables

رابط خیلی ساده تر

مناسب برای کاربران تازه کار

قابلیت مدیریت برنامه ها با پروفایل آماده

تنظیم سریع قوانین ورودی و خروجی

دیدگاه حرفه ای:

UFW در واقع یک لایه امن و قابل پیش بینی روی iptables ایجاد می کنه. یعنی حتی اگر تازه کار باشی، احتمال اشتباه در قوانین بحرانی به شدت کاهش پیدا می کنه.

نقش فایروال در افزایش امنیت سرور

فایروال کمک می کنه تصمیم بگیری چه پورت هایی باز باشن، چه ترافیکی اجازه داده بشه و کدوم اتصال ها بلاک بشن. یعنی کنترل کامل روی ورودی و خروجی سیستم.

چرا UFW بهترین گزینه برای کاربران تازه کار و حرفه ای است؟

کاربرای تازه کار عاشق سادگی UFW هستن و کاربران حرفه ای هم عاشق دقت و انعطافش!

نصب و پیکربندی فایروال UFW در دبیان

پیش نیازهای نصب و اجرای UFW در دبیان

قبل از نصب، چند نکته مهم وجود داره:

- دسترسی کاربری و سطح دسترسی لازم

برای نصب و مدیریت UFW باید دسترسی sudo داشته باشید.

- بررسی وضعیت فایروال پیش فرض سیستم

اول مطمئن بشید که سرویس های دیگه مثل iptables یا firewalld تداخل ایجاد نمی کنن.

sudo systemctl status ufw

- به روزرسانی مخازن قبل از نصب

sudo apt update

نصب UFW در Debian

- نصب UFW با apt

sudo apt install ufw -y

- بررسی نسخه نصب شده

ufw --version

- فعال سازی خودکار UFW هنگام بوت

sudo systemctl enable ufw

نحوه فعال و غیرفعال کردن فایروال UFW

- فعال سازی اولیه UFW

قبل از فعال سازی، یادت نره پورت SSH رو باز کنی:

sudo ufw allow ssh sudo ufw enable

- غیرفعال کردن UFW

sudo ufw disable

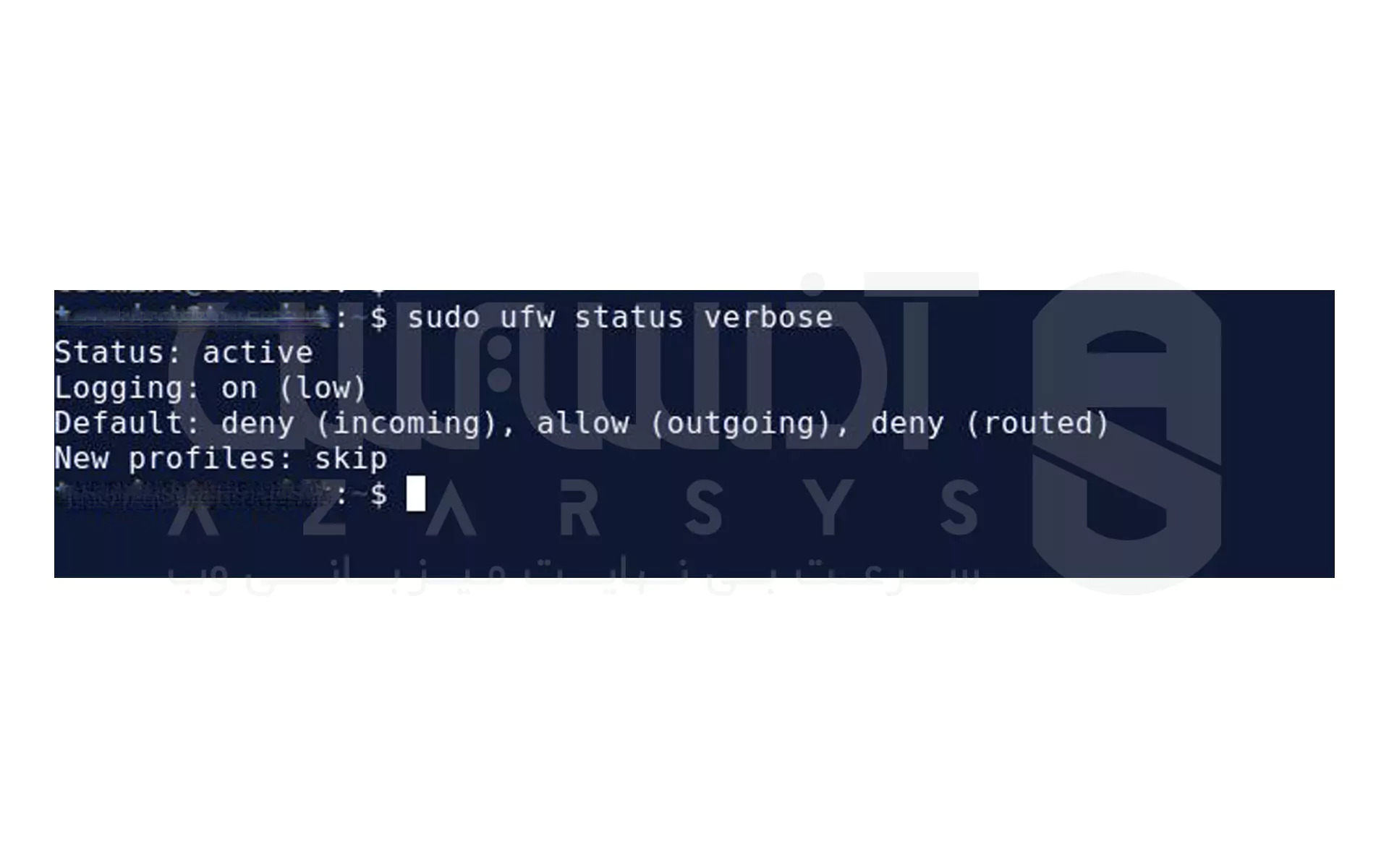

- مشاهده وضعیت فایروال

sudo ufw status verbose

نکته پیشرفته:

ترتیب قوانین در UFW اهمیت داره. قوانینی که بالاتر قرار می گیرن اول بررسی میشن، پس قانون جدید ممکنه قوانین قبلی رو نادیده بگیره.

پیکربندی قوانین فایروال UFW در دبیان

- باز کردن پورت های ضروری (SSH، HTTP، HTTPS)

sudo ufw allow 22 sudo ufw allow 80 sudo ufw allow 443

sudo ufw reset

پیکربندی امنیتی پیشرفته UFW در Debian

- محدود سازی تلاش های ناموفق (Rate Limiting)

برای جلوگیری از حملات Brute Force روی SSH:

sudo ufw limit ssh

- اضافه کردن قوانین بر اساس IP یا زیرشبکه

sudo ufw allow from 192.168.1.0/24 to any port 22

- فعال کردن گزارشات (Logging)

sudo ufw logging on

- استفاده از پروفایل های آماده برای سرویس ها

پروفایل ها تو مسیر /etc/ufw/applications.d هستن.

نکته حرفه ای:

می تونی قوانین رو روی اینترفیس خاص اعمال کنی یا NAT و Port Forwarding انجام بدی؛ یعنی UFW فقط یه فایروال ساده نیست.

نحوه غیرفعال سازی کامل UFW و حذف آن از سیستم

- توقف کامل سرویس

- حذف پکیج UFW از دبیان

- پاکسازی قوانین باقی مانده

رفع خطاهای رایج هنگام کار با UFW

- قطع شدن SSH بعد از فعال سازی فایروال

دلیلش معمولاً اینه که قبل از فعال سازی، پورت SSH باز نشده. راه حل:

sudo ufw allow ssh

- پورتها باز نمی شوند

بررسی کنید سرویس روی اون پورت در حال اجراست. بررسی لاگ:

- مشکل در اعمال قوانین

گاهی ریست کردن UFW بهترین راهه:

sudo ufw reset

سخن آخر

تو دنیایی که هر روز حملات جدیدتر و پیچیده تری به سرورها انجام میشه، داشتن یه فایروال ساده اما قدرتمند دیگه انتخاب نیست؛ ضرورته. UFW هم دقیقاً برای همین کار ساخته شده: ترکیبی از سادگی، سرعت و کنترل دقیق روی ترافیک.

با UFW لازم نیست خودت رو درگیر پیچیدگی های iptables کنی. فقط با چند تا دستور کوتاه می تونی پورت های لازم رو باز کنی، ترافیک ورودی و خروجی رو مدیریت کنی و قوانین امنیتی مورد نیازت رو بچینی.

با اجرای دستور ufw status می توانید لیست قوانین فعال را مشاهده کنید.

اگر قبل از فعال سازی، پورت SSH را اجازه دهید، هیچ تداخلی ایجاد نمی شود.

با دستور ufw disable می توانید فایروال را خاموش کنید.

0