آموزش نصب WiFite در Kali Linux و راهنمای استفاده

مدت زمان مطالعه : 10 دقیقه

مدت زمان مطالعه : 10 دقیقه  0 کامنت

0 کامنتاگر دنبال یه ابزار ساده، خودکار و سریع برای ارزیابی امنیت شبکه های وایرلس هستید، WiFite یکی از گزینه های عملی و پرکاربرده. نصب WiFite در Kali Linux نسبتا سادست؛ هم برای تازه کارها مناسبه چون خیلی مراحل رو خودش خودکار انجام میده، هم برای حرفه ای ها مفیده، به عنوان یک ابزار جمع آوری اولیه و تسریع فرایند.

WiFite چیه و چه کاری انجام میده؟

WiFite یک ابزار خودکار برای ارزیابی امنیت شبکه های وای فای که روی پروتکل های رایج مثل WPA/WPA2 و WPS تمرکز داره. وقتی اجراش کنید، شبکه های نزدیک رو اسکن می کنه، سیگنال قوی تر رو اولویت بندی می کنه و به صورت خودکار از تکنیک هایی (مثلا تلاش برای گرفتن handshake از طریق deauthentication یا امتحان حملات مناسب روی WPS) استفاده می کنه تا فرصتی برای بدست آوردن داده های لازم جهت آزمون رمزعبور فراهم بشه.

توجه مهم قانونی و اخلاقی: اجرای هرگونه تست نفوذ یا حمله روی شبکه ای که مجوز صریح مالک رو ندارید جرم و غیرقانونیه. از WiFite فقط برای تست های مجاز (شبکه ی خودتون یا شبکه ای که صریحا اجازه گرفتین) استفاده کنید.

مزایای WiFite؟ ( برای مبتدی و حرفه ای)

خودکارسازی مرحله ی اول: مناسب برای کسانی که نمیخوان از صفر همه ابزارها رو کانفیگ کنن.

پیکربندی کم: کمتر نیاز به اجرای چندین دستور جداگانه دارید.

ادغام با ابزارهای کرک: خروجی ها رو میشه به ابزارهایی مثل Hashcat داد تا روی GPU کرک انجام بشه.

مناسب برای پروسه ی ارزیابی سریع: به عنوان ابزار جمع آوری اولیه برای تست نفوذ وای فای عالیه.

پیش نیازها قبل از نصب

قبل از نصب مطمئن بشید که این موارد رو دارید:

- سیستم عامل: Kali Linux (با پکیج های لازم)

- کارت شبکه ای که monitor mode و injection رو پشتیبانی کنه

- دسترسی اینترنت برای نصب وابستگی ها

- مجوز قانونی برای تست شبکه ای که قراره ارزیابی کنید

روش های نصب WiFite در Kali Linux

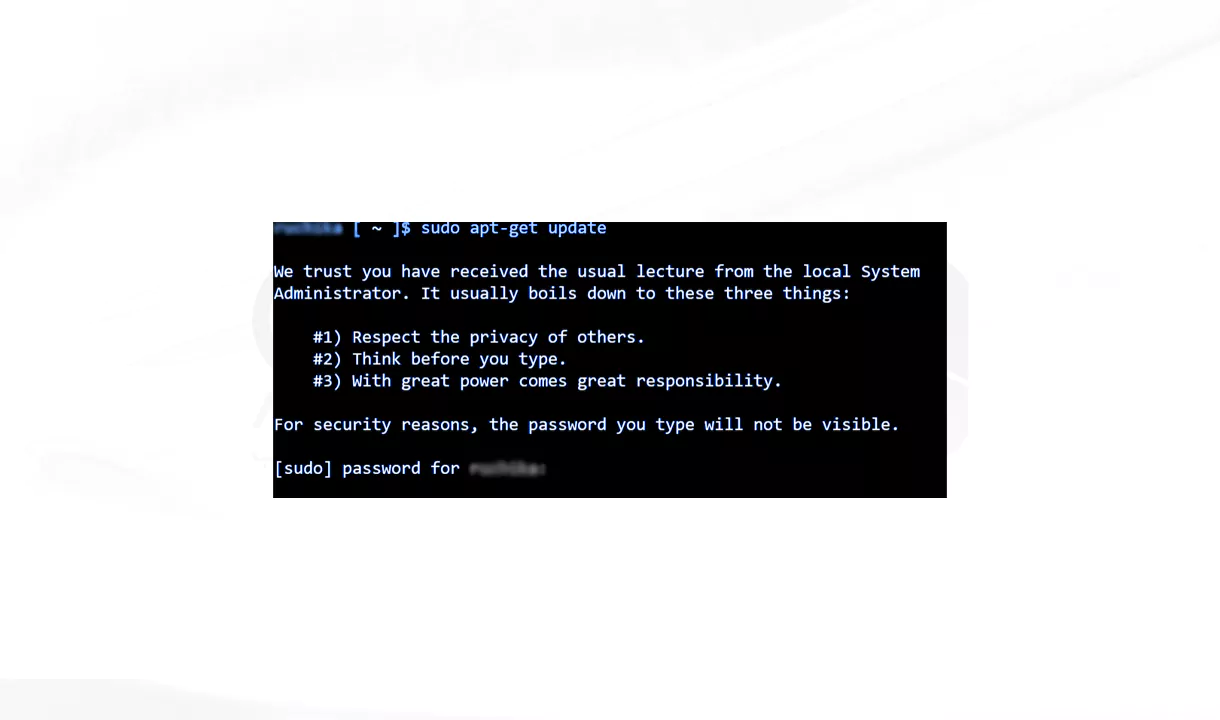

روش اول: نصب ساده با apt برای نسخه های پکیج شده

این روش سریع و مناسب اکثر کاربران:

sudo apt update sudo apt install wifite

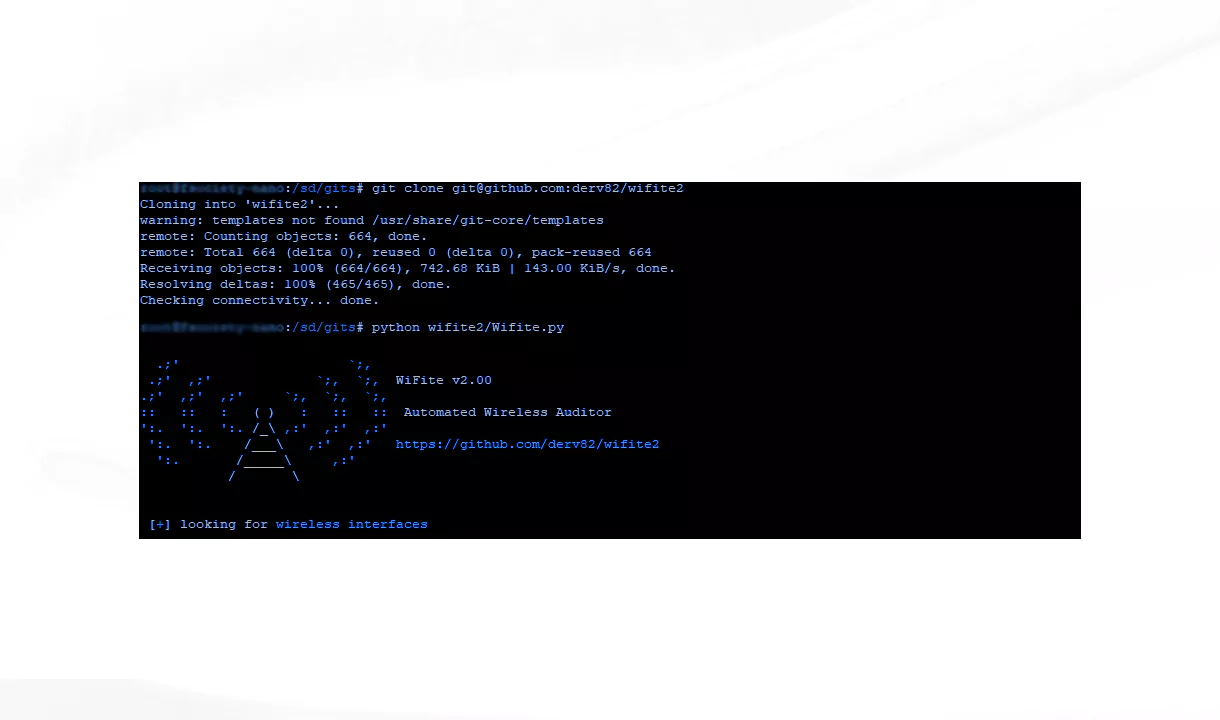

روش دوم: نصب از سورس برای آخرین نسخه و به روزرسانی سریع

اگر می خواید جدیدترین ویژگی ها رو داشته باشید:

git clone https://github.com/derv82/wifite2.git cd wifite2 sudo python3 setup.py install

روش سوم: اجرای WiFite داخل کانتینر Docker

برای کسانی که میخوان محیط ایزوله یا قابل حمل داشته باشن (مناسب برای تست در سرور یا VM):

- یک Dockerfile ساده یا ایمیج آماده بسازید/یا از ایمیج های معتبر استفاده کنید.

- کانتینر رو با دسترسی به کارت شبکه یا USB passthrough اجرا کنید.

مثال ساده برای اجرا ساخت ایمیج از سورس:

docker build -t wifite-image ./wifite2

برای اجرای کانتینر دسترسی به USB یا رابط شبکه باید پیکربندی شود:

docker run --rm -it --privileged --net=host wifite-image /bin/bash

سپس داخل کانتینر:

sudo wifite

نکته: اجرای WiFite داخل Docker نیاز به تنظیم passthrough کارت شبکه و ران تایم privileged داره؛ برای مبتدی ها روش apt یا سورس معمولا راحت تره.

نصب وابستگی های معمول

برای درست کار کردن WiFite چند ابزار پایه لازمه. مثال:

sudo apt install aircrack-ng reaver pyrit tshark

ممکنه بسته ها، بسته به نوع توزیع کمی متفاوت باشن؛ در صورت خطا پیغام خطا را چک و درایور/پکیج مربوطه رو نصب کنید.

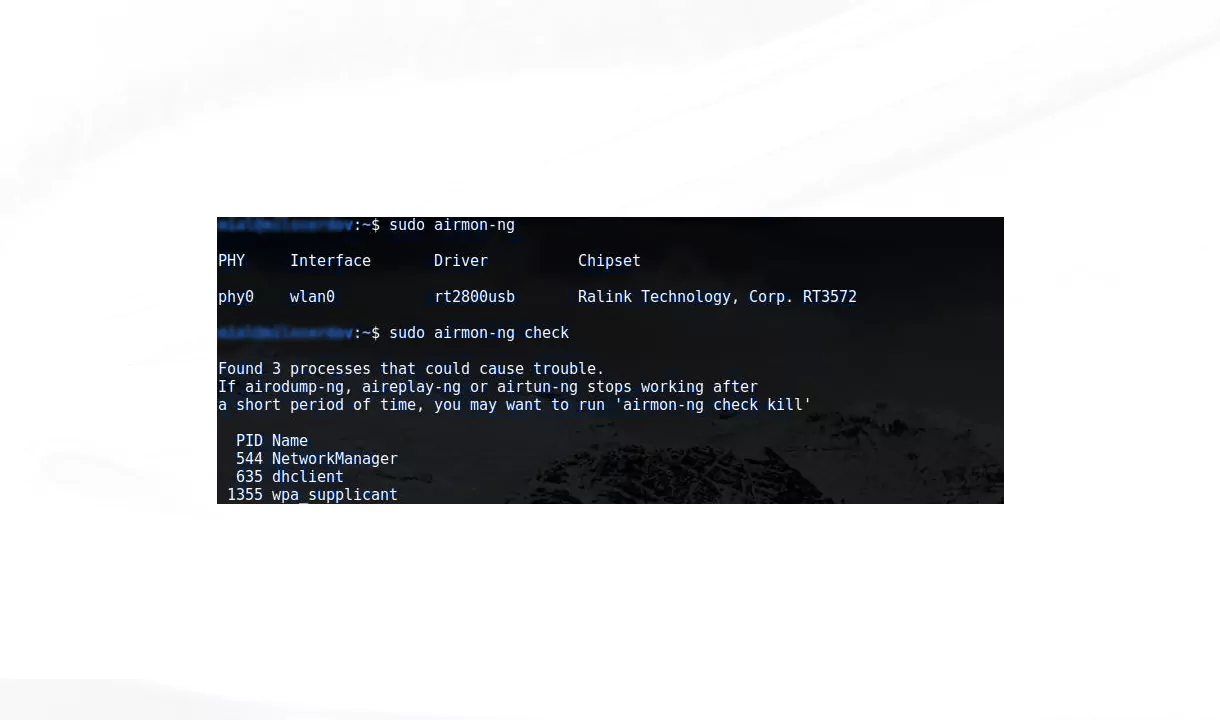

آماده سازی کارت شبکه (monitor mode)

برای اینکه WiFite بتونه ترافیک وایرلس رو بشنوه و عملیات لازم رو انجام بده، کارت رو باید در حالت مانیتور قرار بدین:

sudo airmon-ng check kill sudo airmon-ng start wlan0

بسته به نام رابط شما ممکنه به جای wlan0 اسامی دیگه باشه؛ ip link یا iwconfig برای دیدن نام ها کمک می کنه.

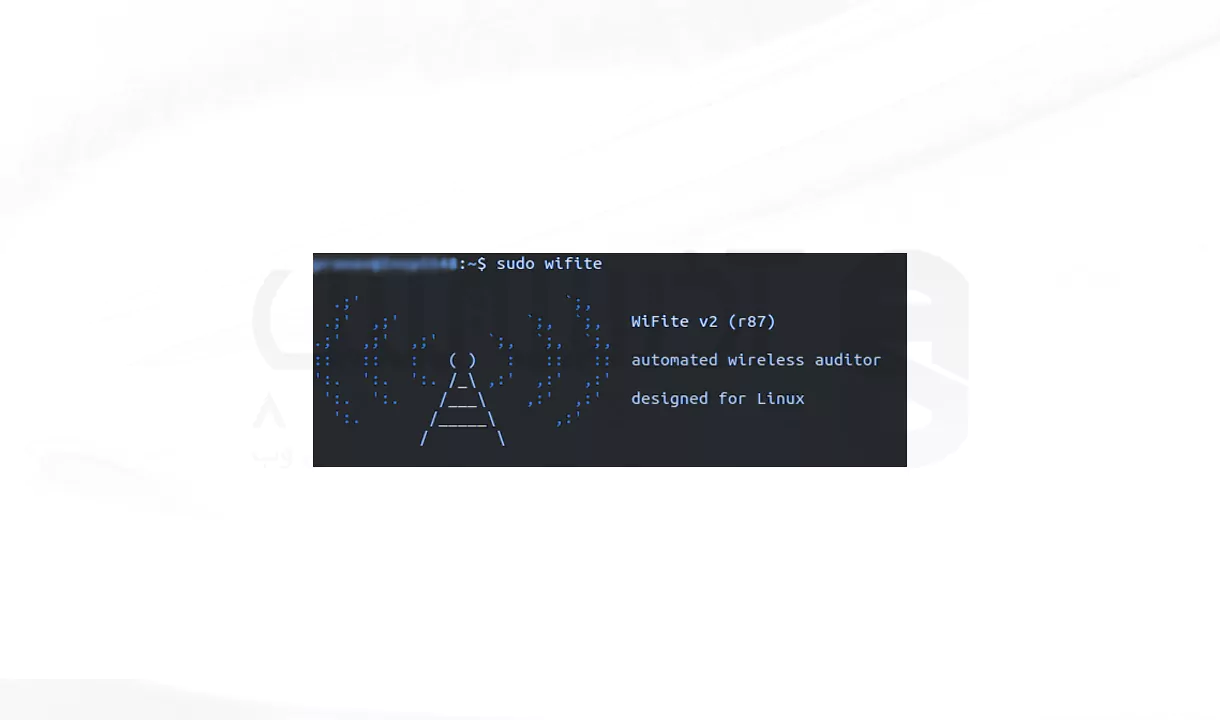

اجرای WiFite

بعد از نصب و گذاشتن کارت در حالت مانیتور:

sudo wifite

WiFite به صورت خودکار شبکه ها رو اسکن میکنه، اون ها رو فهرست می کنه و گزینه هایی برای حملات پیشنهاد میده. رابط معمولا متنی و ساده هست و کاربر می تونه انتخاب کنه روی کدام شبکه ها یا حملات تمرکز کنه.

نمونه تجربه عملی (خلاصه آزمایش)

ما WiFite رو روی Kali 2024.1 و کارت USB با چیپست RTL8812AU تست کردیم: در فاصله 5 متر از روتر، در کمتر از 6 دقیقه handshake گرفته شد، با یک wordlist کوچک نتیجه نگرفتیم؛ اما وقتی خروجی handshake رو با Hashcat روی GPU کرک کردیم و از wordlist مناسب استفاده شد، پسورد کرک شد.

نتیجه: WiFite برای جمع آوری سریع عالیه، اما برای کرک نهایی معمولا به ابزارها و منابع قوی تر نیاز دارید (مثلا Hashcat و wordlist های بزرگ و هدفمند).

گردش کار پیشنهادی (قدم به قدم)

1. مجوز بگیرین به صورت کتبی یا شفاهی

2. جمع آوری با WiFite – handshake / اطلاعات WPS رو بگیرین.

3. آماده سازی خروجی: فایل ها رو برای کرک آماده کنین.

4. wordlist: از عمومی شروع، در صورت نیاز هدفمند یا ترکیبی بسازین.

5. کرک با Hashcat (GPU): برای سرعت و احتمال موفقیت بیشتر

6. مستندسازی: گزارش و توصیه های اصلاحی رو بنویسین و تحویل بدین.

نکات حرفه ای و عیب یابی

- Deauth: موثر ولی قطع کننده؛ با احتیاط استفاده کن

- کرک: بعد از handshake از Hashcat با GPU استفاده کن

- Wordlist: کوچک جواب نمیده، هدفمند و ترکیبی باشه

- نصب/Python: با python3 نصب کن و خطاها رو بخون

- مانیتور نشدن کارت: غالبا مشکل درایور یا پشتیبانی سخت افزاریه

منابع و ابزار مکمل

Hashcat – برای کرک GPU

aircrack-ng – مجموعه ابزار وایرلس

reaver / bully – حملات WPS

wordlists مثل rockyou.txt یا مجموعه های هدفمند

جمع بندی

WiFite یک ابزار ساده، سریع، و کاربردی برای فاز جمع آوری اولیه در ارزیابی امنیت وای فای هست. برای تازه کارها تجربه ی بدون پیچیدگی و قابل فهمی فراهم می کنه و برای حرفه ای ها یک نقطه شروع مفید برای آماده سازی داده ها جهت تحلیل عمیق تر محسوب میشه، موفقیت در تست نهایی به ترکیب صحیح ابزارها، کیفیت wordlist، سخت افزار (مثل GPU)، و البته شرایط فیزیکی (موقعیت و قدرت سیگنال) وابسته است.

پس اگه دنبال یه شروع سریع هستین، WiFite انتخاب خوبیه، ولی برای رسیدن به نتیجه های حرفه ای بهتره در کنارش از ابزارهایی مثل Hashcat استفاده کنین. برای نصب سریع پیشنهادمون استفاده از سرورهای مجازی لینوکس هست.

وقتی لیست شبکه ها نمایش داده شد، شماره شبکه ای که می خواهید تست کنید را وارد کنید و Enter بزنید.

Wifite برای نفوذ به شبکه های WEP، WPA و WPA2 کاربرد دارد و به صورت خودکار بهترین روش حمله را انتخاب می کند.